вторник, 26 марта 2013 г.

Инструмент для тестирования безопасности устройств самообслуживания

четверг, 30 августа 2012 г.

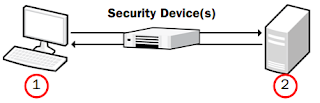

Stonesoft Evader: А насколько прочны ваши межсетевые экраны ?

воскресенье, 19 августа 2012 г.

Firefox для пентестера

Надстройка позволяет детально анализировать все файлы и скрипты загружаемые в браузер. Обязательная вещь при тестировании веб-приложений.

2) Hackbar

Полезная надстройка для проведения атак типа SQL-Injection и XSS. Помимо этого еще содержит функции по кодированию/декодированию URL-ов и др. полезные штуки.

3) Tamper Data

Позволяет просматривать и изменять HTTP/HTTPS-заголовки и параметры POST-запросов "на лету"

4) OSVDB

Поиск по базе Open Source Vulnerability Database

5) Packet Storm search plugin

Поиск по базе эксплоитов "Packet Storm"

6) Offsec Exploit-db Search

Поиск по базе эксплоитов Exploit-db

7) Cookie Watcher

Просмотр кукисов веб-сайта

8) XSS Me

Надстройка для тестирования на XSS-уязвимости

9) SQL Inject Me

Надстройка для тестирования на SQL-Injection

10) Wappalyzer

Определение технологий и приложений, которые используются на исследуемом веб-сайте

11) Javascript Deobfuscator

Деобфускатор JavaScript-кода

12) FoxyProxy

Продвинутый инструмент для переключения между прокси-серверами

13) CryptoFox

Инструмент шифровки/дешифровки для взлома MD5-паролей

14) WorldIP

Сетевые инструменты для определения IP-адреса, физического размещения веб-сервера, выполнения команд Ping,Traceroute,RDNS,AS etc.

15) Default Passwords

Поиск по базе дефолтных паролей на CIRT.net

среда, 1 февраля 2012 г.

Тестирование на уязвимости веб-приложений

вторник, 1 ноября 2011 г.

Солдаты кибер-войны

четверг, 18 августа 2011 г.

Украденный ноутбук можно попытаться вернуть

среда, 17 августа 2011 г.

В библиотеку пентестеру

суббота, 6 августа 2011 г.

Как проверить не "сливает" ли Ваш сайт информацию в поисковик

вторник, 12 июля 2011 г.

Вторая встреча группы Defcon-Russia

Группа Defcon-Russia (группа DC7812) – это независимое и открытое сообщество, объединяемое интересами в области ИТ и ИБ. Основная цель – создание комьюнити среди студентов, программистов, хакеров, системных администраторов и прочих гиков. Так что выползаем с форумов и переходим к живому общению :). Группа дискуссионная, так что приветствуются все те, кто хочет высказаться, предложить свои идеи и показать свои работы, а главное - найти единомышленников. Согласно решению, принятому на прошлой встрече, мы будем стараться менять места их проведения, будем переезжать по разным ВУЗ'ам. В этот раз нас приютит "Бизнес Инкубатор" QD на базе ИТМО. Кстати, даже само место будет многим интересно для посещения: "Межвузовский бизнес-инкубатор QD помогает студентам создавать и развивать технологические бизнес-проекты. Инкубатор поддерживает инновационные стартапы в любых отраслях. Каждая команда является важной частью сообщества бизнес-инкубатора и может получить доступ к его ресурсам и помощь менторов". Так что если у тебя есть свой стартап или ты хочешь поучаствовать в каком-то – присмотрись к этому месту. Встреча состоится 15-го июля в 19 часов. Адрес: г. Санкт-Петербург, Биржевая линия В.О., д. 14 А теперь самое главное – темы докладов. Будут представлены на обсуждение два интереснейших доклада, а так же весёлый интерактив в третьей части программы: Темы: 1) Никита Абдулин - "Аппаратная виртуализация и вредоносное ПО""В докладе освещаются технологии аппаратной виртуализации (HVM) в контексте их применения атакующей и защищающейся сторонами информационного конфликта. Будет дан обзор технологий HVM с точки зрения реализации и возможностей для практического использования, рассмотрено понятие гипервизора и потенциал воздействия на вышестоящие системы, как в роли вредоносного гипервизора, так и легитимного. На основе исследованных методов обнаружения гипервизоров и методов противодействия обнаружению оцениваются перспективы применения HVM для вредоносного ПО и защиты от него". 2) Никита Тараканов - "MacOS X - защита ядра и атаки на него"Популярность операционной системы MacOS X за последнее время выросла. В связи с этим и выросла степень заинтересованности в эксплуатации различных уязвимостей, а также внедрение различных защитных механизмов для противодействия атак. В докладе будут рассмотрены две ветки MacOS X : Snow Leopard (10.6.8) и свежий Lion (10.7.X). Будут рассмотрены нововведения, которые появились в Lion, и как они усложнили процесс эксплуатации различных уязвимостей. Будут продемонстрированы техники эксплуатации как пользовательских приложений (Safari) так и ядра MacOS X (XNU). Более подробно будет рассмотрено ядро XNU: реализация защитных механизмов, механизмы взаимодействия с пользовательскими приложениями, различные особенности в архитектуре. 3) Александр Поляков - "Lockpicking for newbies"Будет рассказано о таком новом развлечении как lockpicking, о его идеях и целях. Далее - общая теория и, конечно же, практика. Так что приносите с собой отмычки и замки :). 4) Павел Ершов - "Децентрализованная криптовалюта Bitcoin"Во время данного доклада слушатели познакомятся с криптовалютой Bitcoin: архитектура, принцип работы. Также будут освещены проблемы безопасности данной технологии и возможные пути их решения. Вход свободный. Для прохода на проходной желательно иметь паспорт или иной документ удостоверяющий личность. В программе возможны изменения - все зависит от вашей активности :). Желающие выступить с докладом пишите на defconrussia@gmail.com. Подробности на сайте группы - http://www.defcon-russia.ru/ Источник - www.xakep.ru |

суббота, 25 июня 2011 г.

Ужесточение наказания за хакерство

- 20.06.2011 Верхняя палата парламента Японии утвердила дополнения к УК ужесточающие наказание за совершение киберпреступлений

- 23.06.2011 В американском конгрессе начинаются слушания по законопроекту о кибербезопасности, внесенному администрацией Барака Обамы. Президент США предлагает увеличить срок тюремного заключения для хакеров до 20 лет.

- 21.06.2011 Министры всех 27 стран, входящих в Европейский Союз, собрались, чтобы обсудить предложения Европейской Комиссии, касающиеся вопросам противодействия атакам, направленным на информационные системы.В черновом варианте обсуждался проект запрета «создания и выпуска хакерских инструментов, эксплуатируемых для совершения правонарушений»